안전한 코딩의 최신 동향을 놓치지 마세요.

사이버 위협 환경은 끊임없이 변화하고 있으며, 한 발 앞서 나가야 할 필요성은 그 어느 때보다 중요해졌습니다. 안전한 코딩을 위한 다양한 동영상, 블로그 및 실용적인 가이드라인을 통해 최신 동향을 파악하고 향후 발전에 대비할 수 있도록 지원해 드립니다.

안전한 코딩을 위한 최신 가이드라인.

{

„Abhängigkeiten“: {

„foo“: „1,0,0-2,9999,9999",

„bar“: „>=1.0.2 <2.1.2"

}

}

알려진 보안 취약점이 있는 구성 요소 사용

{

„Abhängigkeiten“: {

„foo“: „1,0,0-2,9999,9999",

„bar“: „>=1.0.2 <2.1.2"

}

}

Die meisten Anwendungen verwenden große Mengen an Komponenten von Drittanbietern. Diese Komponenten bieten alles, von Logging über Templating bis hin zum Datenbankzugriff und mehr. Dies erleichtert die Softwareentwicklung erheblich und spart viel Zeit. Sie werden aber auch von Menschen gemacht, was bedeutet, dass einige unweigerlich Sicherheitslücken enthalten. Lesen Sie die Richtlinie, um mehr zu erfahren.

importiere mysql.connector

db = mysql.connector.connect

#Bad -Praxis. Vermeide das! Das ist nur zum Lernen.

(host="localhost „, user="newuser „, passwd="pass „, db="sample „)

cur = db.cursor ()

name = raw_input ('Name eingeben: ')

cur.execute („SELECT * FROM Sample_DATA WHERE Name = '%s';“% name) für Zeile in cur.fetchall (): print (row)

db.schließen ()

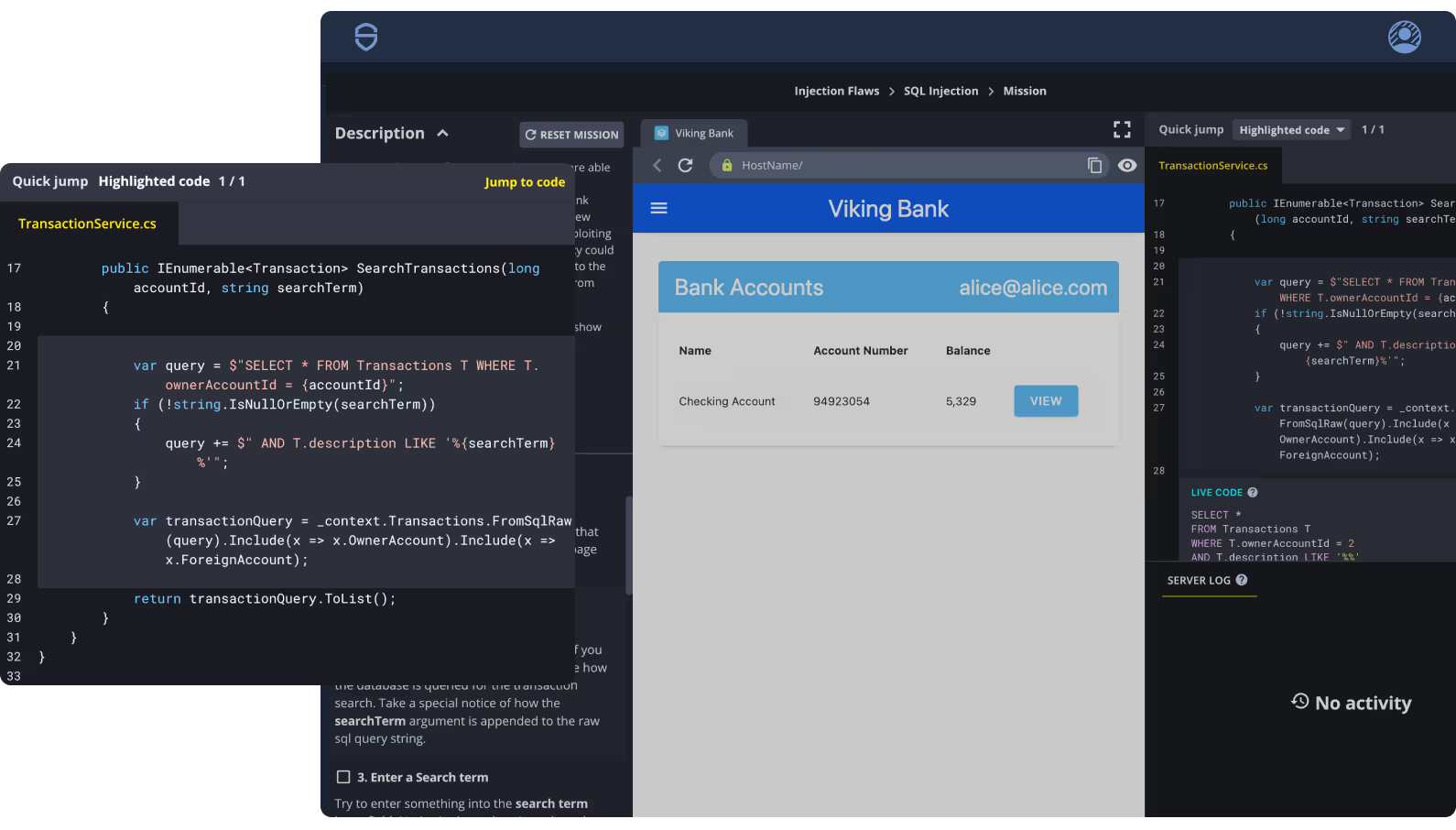

SQL 주입

importiere mysql.connector

db = mysql.connector.connect

#Bad -Praxis. Vermeide das! Das ist nur zum Lernen.

(host="localhost „, user="newuser „, passwd="pass „, db="sample „)

cur = db.cursor ()

name = raw_input ('Name eingeben: ')

cur.execute („SELECT * FROM Sample_DATA WHERE Name = '%s';“% name) für Zeile in cur.fetchall (): print (row)

db.schließen ()

SQL Injection (SQLi) injiziert Code in SQL-Anweisungen, um eine Anwendung aufzurufen und wichtige Informationen von ihnen zu sammeln. Es handelt sich um eine Sicherheitslücke im Internet. Es ist die gebräuchlichste Hacking-Technik, bei der die Datenbank manipuliert und wichtige Informationen daraus extrahiert werden.

Viele Frameworks verfügen auch über eine Reihe von Endpunkten, die aktiviert werden können, sodass die Anwendung überwacht werden kann, unabhängig davon, ob sich diese in einer Produktions- oder Test-/Entwicklungsumgebung befindet. Diese können beinhalten:

Metriken (Prometheus)

Logs

Informationen zur Umgebung

Pfad-/URL-Zuordnungen

보안 설정 오류

Viele Frameworks verfügen auch über eine Reihe von Endpunkten, die aktiviert werden können, sodass die Anwendung überwacht werden kann, unabhängig davon, ob sich diese in einer Produktions- oder Test-/Entwicklungsumgebung befindet. Diese können beinhalten:

Metriken (Prometheus)

Logs

Informationen zur Umgebung

Pfad-/URL-Zuordnungen

Sicherheitsfehlkonfiguration ist so etwas wie ein Überbegriff, der häufig auftretende Sicherheitslücken abdeckt, die eher auf die Konfigurationseinstellungen einer Anwendung als auf schlechten Code zurückzuführen sind. Es handelt sich um ein weitreichendes Thema, das stark von Faktoren wie Ihrem Technologie-Stack abhängt. Oft scheint die Behebung dieser Probleme einfach zu sein, wie das Ändern einer Konfigurationsdatei oder sogar einer einzelnen Codezeile, aber die Auswirkungen und Folgen dieser Sicherheitslücken können schwerwiegend sein. Lesen Sie unsere Richtlinie, um mehr über diese Sicherheitsanfälligkeit zu erfahren und zu erfahren, wie Sie sie beheben können.

ts

lass url = request.params.url;

lass response = http.get (url);

let render = response.render ();

render.export () zurückgeben;

서버 측 요청 위조

ts

lass url = request.params.url;

lass response = http.get (url);

let render = response.render ();

render.export () zurückgeben;

Sicherheitslücken durch serverseitige Anforderungsfälschung treten auf, wenn ein Benutzer eine Anwendung veranlassen kann, HTTP-Anfragen an eine vom Angreifer bestimmte Domain zu stellen. Wenn eine Anwendung Zugriff auf private/interne Netzwerke hat, kann ein Angreifer die Anwendung auch veranlassen, Anfragen an interne Server zu stellen. Wir werden uns das anhand einiger Beispiele genauer ansehen, um besser zu verstehen, wie es in dieser Richtlinie in Aktion aussieht.

실세계에서의 안전한 암호화 임무.

공개 교육 연습이 담긴 저희 라이브러리를 탐색해 보세요. 예를 들어, 이러한 SCW 미션에서는 실제 앱 시뮬레이션 환경에서 안전한 코딩을 위한 몇 가지 도전적인 방법에 대한 실전 경험을 얻을 수 있습니다.