최신 보안 코딩에 앞서 나가세요.

사이버 위협 환경은 끊임없이 변화하고 있으며 그 어느 때보다 앞서나가는 것이 중요합니다. 다양한 동영상, 블로그, 편리한 보안 코딩 가이드라인을 통해 최신 정보를 얻고 다가올 미래에 대비할 수 있도록 도와드립니다.

최신 보안 코딩 가이드라인.

{

"dependencies": {

"foo": "1.0.0 - 2.9999.9999",

"bar": ">=1.0.2 <2.1.2"

}

}

알려진 취약점이 있는 구성 요소 사용

{

"dependencies": {

"foo": "1.0.0 - 2.9999.9999",

"bar": ">=1.0.2 <2.1.2"

}

}

대부분의 애플리케이션은 대량의 타사 컴포넌트를 사용합니다. 이러한 구성 요소는 로깅, 템플릿, 데이터베이스 액세스 등 모든 것을 제공합니다. 따라서 소프트웨어 개발이 훨씬 쉬워지고 많은 시간을 절약할 수 있습니다. 하지만 이러한 컴포넌트도 사람이 만든 것이기 때문에 일부에는 필연적으로 취약점이 있을 수 있습니다. 자세한 내용은 가이드라인을 참조하세요.

import mysql.connector

db = mysql.connector.connect

#Bad Practice. 피하세요! 이것은 단지 학습용입니다.

(host="localhost", user="newuser", passwd="pass", db="sample")

cur = db.cursor()

name = raw_input('Enter Name: ')

cur.execute("SELECT * FROM sample_data WHERE Name = '%s';" % name) for row in cur.fetchall(): print(row)

db.close()

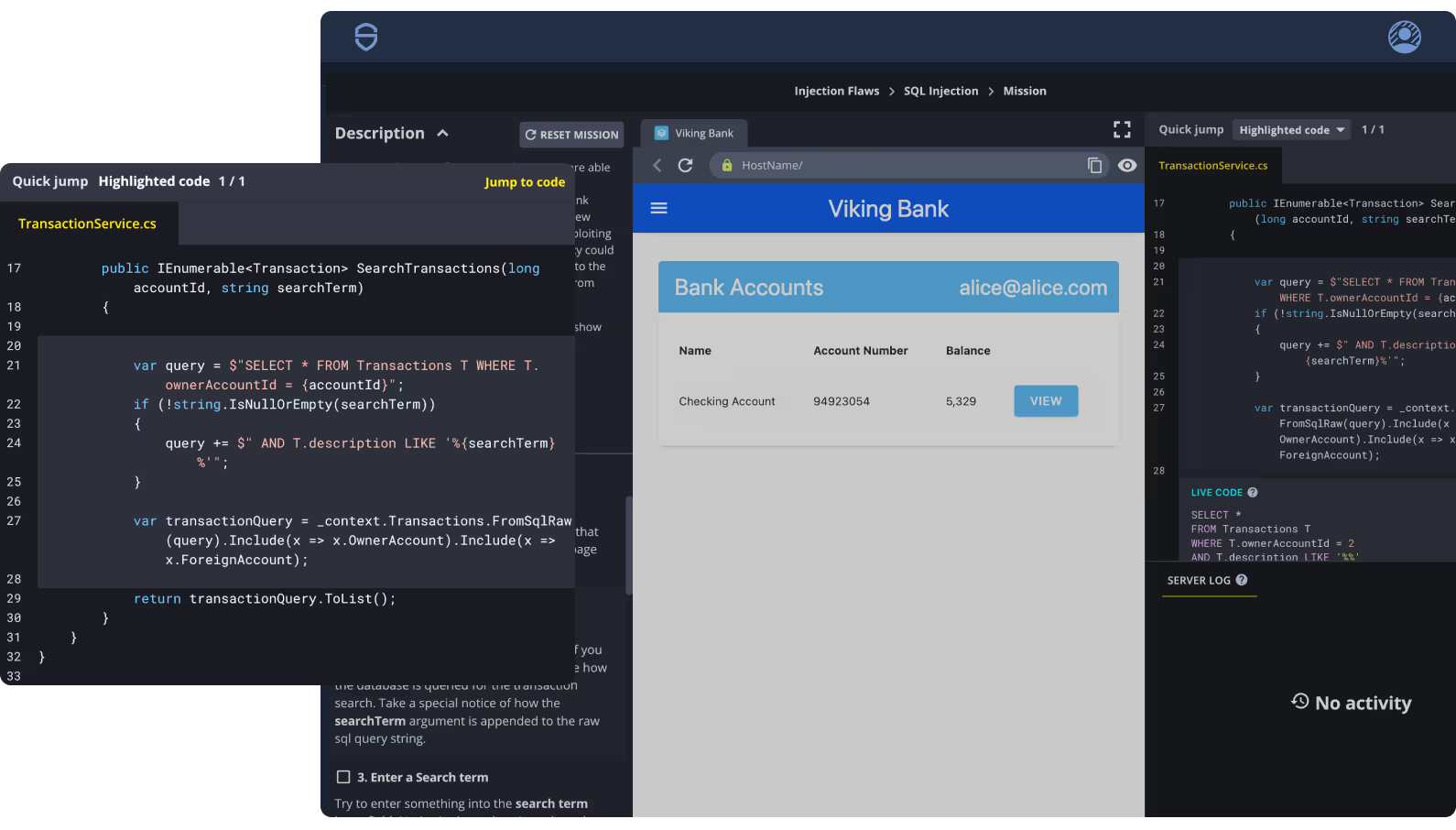

SQL 주입

import mysql.connector

db = mysql.connector.connect

#Bad Practice. 피하세요! 이것은 단지 학습용입니다.

(host="localhost", user="newuser", passwd="pass", db="sample")

cur = db.cursor()

name = raw_input('Enter Name: ')

cur.execute("SELECT * FROM sample_data WHERE Name = '%s';" % name) for row in cur.fetchall(): print(row)

db.close()

SQL 인젝션(SQLi)은 SQL 문에 코드를 삽입하여 애플리케이션에서 중요한 정보를 공격하고 수집합니다. 웹 보안 취약점입니다. 데이터베이스를 조작하여 중요한 정보를 추출하는 가장 일반적인 해킹 기법입니다.

ts

let url = request.params.url;

let response = http.get(url);

let render = response.render();

return render.export();

서버 측 요청 위조

ts

let url = request.params.url;

let response = http.get(url);

let render = response.render();

return render.export();

서버 측 요청 위조 취약점은 사용자가 애플리케이션이 공격자가 지정한 도메인에 HTTP 요청을 하도록 만들 수 있을 때 발생합니다. 애플리케이션이 사설/내부 네트워크에 액세스할 수 있는 경우 공격자는 애플리케이션이 내부 서버에 요청을 하도록 만들 수도 있습니다. 이 가이드 라인에서 실제로 어떻게 작동하는지 더 잘 이해하기 위해 몇 가지 예를 통해 자세히 살펴보겠습니다.

또한 많은 프레임워크에는 프로덕션 환경이든 테스트/개발 환경이든 애플리케이션을 모니터링할 수 있는 엔드포인트 세트를 활성화할 수 있습니다. 여기에는 다음이 포함될 수 있습니다:

메트릭(Prometheus)

로그

환경 정보

경로/URL 매핑

보안 구성 오류

또한 많은 프레임워크에는 프로덕션 환경이든 테스트/개발 환경이든 애플리케이션을 모니터링할 수 있는 엔드포인트 세트를 활성화할 수 있습니다. 여기에는 다음이 포함될 수 있습니다:

메트릭(Prometheus)

로그

환경 정보

경로/URL 매핑

보안 설정 오류는 잘못된 코드가 아닌 애플리케이션의 구성 설정으로 인해 발생하는 일반적인 취약점을 포괄하는 용어입니다. 이는 광범위한 주제이며 기술 스택과 같은 요인에 따라 크게 달라집니다. 이러한 문제를 해결하는 것은 구성 파일이나 코드 한 줄을 변경하는 것처럼 간단해 보이지만, 이러한 취약점으로 인한 영향과 결과는 심각할 수 있습니다. 이 취약점에 대한 자세한 내용과 취약점을 완화하는 방법을 알아보려면 가이드라인을 읽어보세요.

실제 보안 코딩 missions.

공개 교육 연습 라이브러리를 살펴보세요. 이 샘플 SCW( Missions )는 실제 앱 시뮬레이션에서 몇 가지 공격적인 보안 코딩 사례를 직접 체험해 볼 수 있도록 안내합니다.