Restez à l'affût des dernières nouveautés en matière de codage sécurisé.

Le paysage des cybermenaces est en constante évolution et il est plus important que jamais de garder une longueur d'avance. Grâce à une gamme de vidéos, de blogs et de directives pratiques en matière de codage sécurisé, nous pouvons vous aider à vous tenir au courant et à être prêt pour l'avenir.

Nos dernières directives de codage sécurisé.

{

« dépendances » : {

« foo » : « 1.0.0 - 2.9999.9999",

« barre » : « >=1,0.2 <2.1.2 »

}

}

알려진 취약점을 가진 구성 요소 사용

{

« dépendances » : {

« foo » : « 1.0.0 - 2.9999.9999",

« barre » : « >=1,0.2 <2.1.2 »

}

}

대부분의 애플리케이션은 다량의 타사 구성 요소를 사용합니다. 이러한 구성 요소는 로깅부터 모델 생성, 데이터베이스 접근 등에 이르기까지 모든 것을 제공합니다. 이는 소프트웨어 개발을 크게 용이하게 하고 많은 시간을 절약해 줍니다. 하지만 이들도 사람이 만든 것이므로 일부에는 필연적으로 취약점이 존재할 수밖에 없습니다. 자세한 내용은 가이드를 참조하세요.

importer mysql.connector

base de données = mysql.connector.connect

Pratique #나쁜 코드. 피하세요! 학습용입니다.

(host="localhost », user="newuser », passwd="pass », db="sample »)

cur = db.cursor ()

name = raw_input ('이름을 입력하세요 : ')

cur.execute (« SELECT * FROM sample_data WHERE Name = '%s' ; » % name) pour la ligne dans cur.fetchall () : print (row)

db.fermer ()

주입 SQL

importer mysql.connector

base de données = mysql.connector.connect

Pratique #나쁜 코드. 피하세요! 학습용입니다.

(host="localhost », user="newuser », passwd="pass », db="sample »)

cur = db.cursor ()

name = raw_input ('이름을 입력하세요 : ')

cur.execute (« SELECT * FROM sample_data WHERE Name = '%s' ; » % name) pour la ligne dans cur.fetchall () : print (row)

db.fermer ()

SQL 인젝션(SQLi)은 SQL 명령어에 코드를 삽입하여 애플리케이션으로부터 중요한 정보를 공격하고 수집하는 기술입니다. 이는 웹 보안 취약점이며, 데이터베이스를 조작하여 핵심 정보를 추출하는 가장 흔한 해킹 기법입니다.

많은 프레임워크는 또한 활성화할 수 있는 일련의 엔드포인트를 제공하여 프로덕션 환경이나 테스트/개발 환경에서 애플리케이션을 모니터링할 수 있게 합니다. 여기에는 다음 항목이 포함될 수 있습니다:

메트릭(Prometheus)

로그

환경 정보

경로/URL 매핑

보안 설정 오류

많은 프레임워크는 또한 활성화할 수 있는 일련의 엔드포인트를 제공하여 프로덕션 환경이나 테스트/개발 환경에서 애플리케이션을 모니터링할 수 있게 합니다. 여기에는 다음 항목이 포함될 수 있습니다:

메트릭(Prometheus)

로그

환경 정보

경로/URL 매핑

보안 설정 오류는 일종의 포괄적 용어로, 잘못된 코드보다는 애플리케이션의 구성 설정으로 인해 발생하는 일반적인 취약점을 포괄합니다. 이는 기술 인프라와 같은 요소에 크게 좌우되는 매우 다양한 주제입니다. 이러한 문제 해결은 설정 파일 수정이나 단일 코드 줄 변경처럼 간단해 보일 수 있지만, 해당 취약점의 영향과 결과는 심각할 수 있습니다. 이 취약점에 대한 자세한 내용과 완화 방법을 알아보려면 저희 가이드를 참고하세요.

ts

let url = request.params.url ;

let response = http.get(url) ;

let render = response.render() ;

return render.export() ;

서버 요청 위조

ts

let url = request.params.url ;

let response = http.get(url) ;

let render = response.render() ;

return render.export() ;

서버 측 요청 위조 취약점은 사용자가 애플리케이션으로 하여금 공격자가 지정한 도메인으로 HTTP 요청을 전송하도록 유도할 때 발생합니다. 애플리케이션이 사설/내부 네트워크에 접근할 수 있는 경우, 공격자는 애플리케이션이 내부 서버로도 요청을 전송하도록 유도할 수 있습니다. 이 지침에서 실제 작동 방식을 더 잘 이해하기 위해 몇 가지 예시를 통해 이를 자세히 살펴보겠습니다.

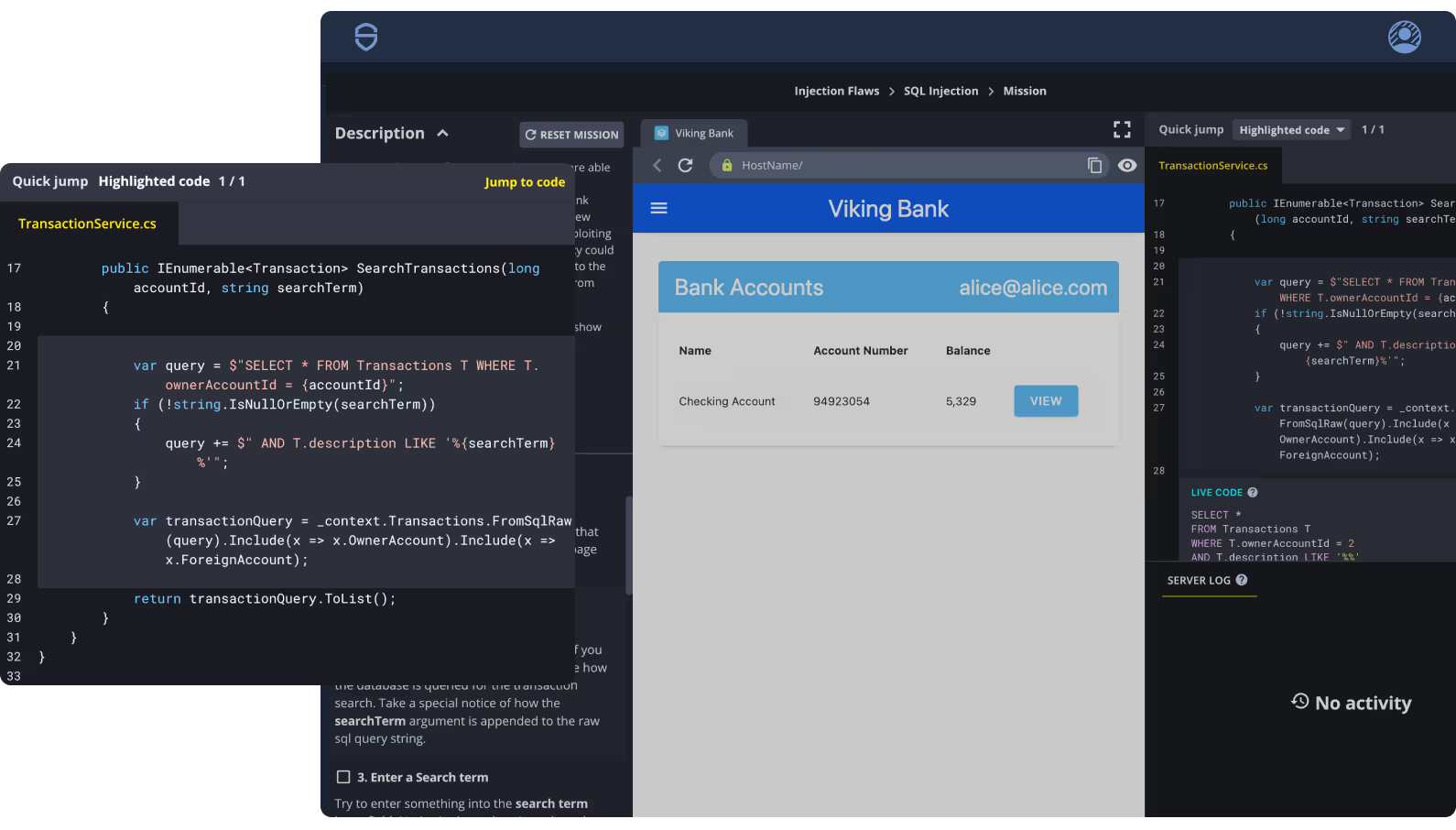

Missions de codage sécurisé dans le monde réel.

Explorez notre bibliothèque d'exercices de formation destinés au public. Ces exemples de missions SCW vous offrent une expérience pratique guidée de certaines pratiques de codage sécurisé offensives dans le cadre d'une simulation d'application réelle.